.

..

|

Mots clés à se rappeler :communauté, responsabilité, sécurité informatique, Internet plus sécurisé, habitudes, partager, caractères, bonnes habitudes, mauvaises habitudes, contrôle, vérification, moins de stress, organisé, organisation, plus de temps à cause d’être bien organisé, plus de confiance en Internet, pas de perte d’argent, pas de perte de vie privée, pas de perte d’identité digitale, bonne réputation, e-Citizen, Digital Citizen, naïveté, arrogance, ignorance, égoïsme… ===> Ce guide est optimal pour les éducateurs et formateurs pour créer des cours pratiques, des « workshops » où ils (elles) ont tous les outils nécessaires à portée de main. J’ai créé ce blog justement pour ça car je l’emploi pour mes propres « workshops » où de préférence on travaille ensemble en équipe avec les apprenants. Un aide l’autre et l’expérience sera partagée… <=== . English: Forewarned is Forearmed! Deutsch: Gefahr erkannt ist Gefahr gebannt! Français : Danger connu est danger vaincu !.

Ci contre vous voyez un « QR-Code« , cela vous permet en le scannant avec votre mobile, smartphone, d’accéder directement à ce cours sans avoir besoin de taper l’adresse URL dans votre navigateur. Plus d’informations sur les « QR-Code » dans ma curation sur Scoop.it dans la rubrique (Topic) QR-Code and its applications (EN, FR, DE). Vous n’avez pas encore installé de lecteur « QR-Code » sur votre mobile, smartphone ? Je vous conseille d’installer (c’est gratuit) l’APP (Application) sécurisée de Norton Snap QR-Code Reader (iPhone, iPod Touch). Pour d’autres (autres que iPhone, iPod Touch) veuillez visiter QR-Code-Readers... |

Introduction à la pratique de la sécurité informatique

.

Un cours (tutoriel) pour ceux qui n’aiment pas la théorie et qui ont compris qu’il faut se protéger et qui veulent commencer à se protéger sans trop de blabla… Un peu de texte à lire svp avant de commencer la pratique, nésessaire…

« Nobody is perfect!« , « Nul n’est parfait ! » Nous sommes des êtres humains et pas des dieux, donc tout ce qui est créé par des êtres humains ne saura être parfait ! Et ne le sera jamais… ![]()

Avant tout, sachez quand même qu’Internet a plus de positif que de négatif, similaire que dans la vie réelle. Mais avec des précautions à prendre et à appliquer nous pouvons nous protéger au maximum… À ne pas paniquer svp, le monde virtuel (Internet) est pareil que le monde réel (notre monde…) et nous sommes tous des nouveaux nés dans ce monde virtuel, impératif d’apprendre comment nous balader et nous débrouiller dans ce monde… Nous sommes capables de le faire dans le monde réel, alors nous le serons aussi (prochainement) dans le monde virtuel. Il faut apprendre un peu…

Les instructions « Internetsafety » (similaire au cours de théorie du code de la route) sont bien entendu nécessaires, mais pas assez malheureusement. Il faut aussi la pratique, dont moi je serais votre « coach » qui vous donnera les cours de pratique (comment conduire votre véhicule et à quoi faire attention en général…), dont le « véhicule » est votre ordinateur qui « roule » (connecté à Internet) sur le « Data High Way« , l’auto-route de l’information (Internet). Ensemble nous apprendrons (ce n’est pas difficile du tout…) à naviguer dans ce nouveau monde avec notre ordinateur…

Mon MOTTO : Il n’y a pas de problèmes, que des solutions ! Ensemble nous trouverons la solution adéquate.

La pratique sans trop de théorie pour être protégé au maximum

.

![]() Il y a beaucoup de dangers dans Internet, c’est normal. Normal pourquoi ? Parce que nous nous copions dans Internet avec nos caractères positifs et négatifs ! Soit, c’est un fait qu’il faut accepter et essayer surtout de nous protéger contre les effets négatifs d’Internet. N’oublions pas surtout qu’Internet a plus de positif que de négatif, similaire que dans la vie réelle, mais les dangers sont présents et il faut savoir comment nous protéger au maximum et comment les détourner et éviter… Et voilà, nous y sommes arrivés pour la pratique, enfin…

Il y a beaucoup de dangers dans Internet, c’est normal. Normal pourquoi ? Parce que nous nous copions dans Internet avec nos caractères positifs et négatifs ! Soit, c’est un fait qu’il faut accepter et essayer surtout de nous protéger contre les effets négatifs d’Internet. N’oublions pas surtout qu’Internet a plus de positif que de négatif, similaire que dans la vie réelle, mais les dangers sont présents et il faut savoir comment nous protéger au maximum et comment les détourner et éviter… Et voilà, nous y sommes arrivés pour la pratique, enfin…

.

Liens réciproques :

- Comprendre Internet – Internet, l’enfant savant virtuel

- http://www.myschool.lu/home/mS/publications_fiches.asp

Ce qu’il faut savoir pour comprendre pourquoi il faut se protéger

.

- Il faut savoir quels sont les sites Internet de confiance et quels sites Internet sont dangereux

-

- C’est exactement comme dans le monde réel, il existe des bons et des méchants, des gens honnêtes et des charlatans..

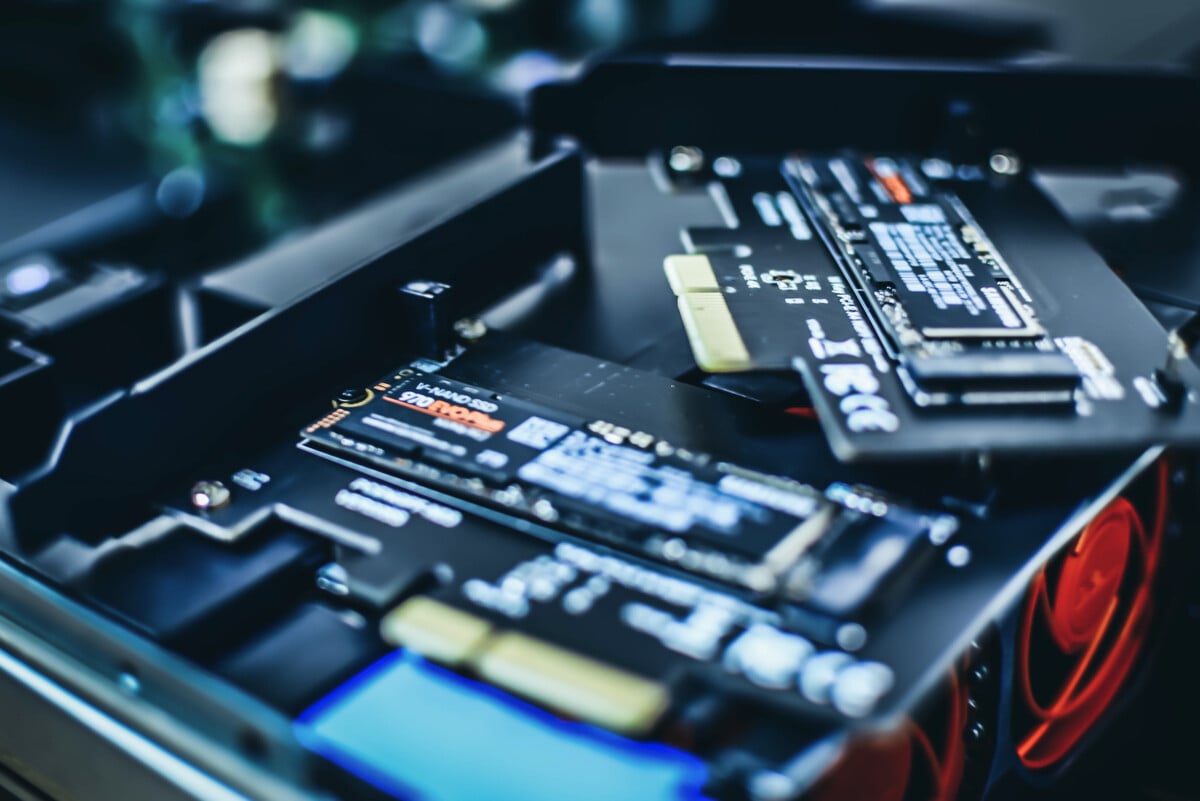

- Il faut toujours installer les mises à jour de Windows (Microsoft), Mac et Linux…

- Il faut toujours installer les mises à jour (updates) des applications dites tierces, tels que les plus vulnérables (liste non exhaustive) :

- Adobe Acrobat Reader

- Flash

- Java

- iTunes

- QuickTime

- Shockwave Flash

- et bien d’autres…

- Il faut toujours installer les mises à jour (patches, rustines…) de tout autre logiciel installé sur l’ordinateur…

- Vos (browser) tels que (liste non exhaustive) : Firefox, Internet Explorer (IE), Chrome, Safari, Opera, etc. doivent être mis à jour !

- Bien évidemment il faut avoir installé un antivirus et un pare-feu (firewall)

- Quand vous utilisez un WiFi (Hotspot), appelé aussi « accès sans fil » public ne faites jamais de transactions bancaires, ni aucune autre transaction de payement (achats sur Amazon, etc.), n’utilez non plus vos comptes email et tout autre connexion nécessitant votre « login » et mot de passe…

- Quand vous utilisez un WiFi (Hotspot), appelé aussi « accès sans fil » public protégez vos adonnées de l’ordinateur en utilisant un programme (logiciel) spécial, je vous proposerais une solution gratuite que j’utilise moi-même aussi plus en bas de ce blog…

- la même chose est applicable dans le « Internetstuff« , les hôtels, les aéroports et surtout dans toutes les autres places publiques avec accès Internet à l’étranger : ne jamais faire des transactions bancaires, achats sur Amazon et autres…

- aéroports, hôtels, « Internetstuff« , internet-cafés, WiFi publics dans les villes qui sont aussi accessibles dans la rue : même conseils, ces places peuvent être dangereuses. Utilisez-les seulement pour surfer, jamais avec des connexions qui pourraient révéler vos données confidentielles !!!

![vdujwtjyx3uq-bto3jf-trafficlightreddange01 vdujwtjyx3uq-bto3jf-trafficlightreddange01]()

- Il existe même des WiFi gratuits mis en place par des pirates pour voler les identités numériques !!!

- .

.

.

Il existe des extensions « OpenSource » pour Firefox et d’autres navigateurs (browsers) avec lequels un pirate exploite une faille dans la sécurité de nos navigateurs. Ainsi, à chaque fois que vous vous connectez sur Facebook, Twitter et autres… les navigateurs stockent ces informations dans un petit fichier nommé cookie, afin de ne pas avoir à saisir vos données d’identification à chaque page.

.

C’est ce fichier texte (le cookie) qui est transmis en clair qui est intercepté et stocké par les pirates, veuillez visionner la vidéo ci-dessous pour vous en rendre compte. Et vous remarquerez aussi que même les Mac ne sont épargnés !

Concernant les Mac, ils sont aussi vulnérables, à voir ici :

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security?tag=Fran%C3%A7ais en Français

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security?tag=Deutsch auf Deutsch

- http://www.scoop.it/t/apple-mac-ios4-ipad-iphone-and-in-security?tag=English in English

…

La vidéo existe seulement en anglais !

.

.

Quelques chiffres qui expliquent en détail pourquoi il est nécessaire de se protéger

..

.

Les informations ci-dessous sont traduites de l’anglais (original) et proviennent d’ici (12 juin 2012) :

39 pour cent des ordinateurs dans le monde entier sont infectés par des logiciels malveillants d’un certain type.

- One out of every 14 Internet downloads is malicious

- The annual cost of cyber crime is estimated at $114 billion.

- Hacking by nations is so pervasive that Google is now automatically alerting users of potential state-driven threats.

.

Les programmes (logiciels) gratuits à installer

Je vous présente des petits programmes (logiciels) gratuits et très facile à utiliser qui la plupart exécutent ces mises à jour automatiquement pour vous…

1. Recherche sur Internet et navigation plus sécurisée, savoir quels sites Internet sont douteux et dangereux :

.

.

2. Mises à jour (updates, màj, patches, rustines, MAJ…) automatique des programmes, logiciels et applications tierces :

- Secunia Personal Inspector (PSI) seulement en anglais mais très facile… Il en existe d’autres programmes mais c’est le meilleur…

3. Les outils de contrôle pour savoir si vous aviez bien fait vos tâches nécessaires afin d’être sécurisé au maximum

Disons le clairement, on ne pense pas toujours et/ou on est trop stressé dans notre vie quotidienne pour y penser à s’occuper de la sécurité informatique de notre ordinateur ( je ne fais pas exception

Disons le clairement, on ne pense pas toujours et/ou on est trop stressé dans notre vie quotidienne pour y penser à s’occuper de la sécurité informatique de notre ordinateur ( je ne fais pas exception - Qualys existe seulement en anglais mais très facile à suivre…

- F-Secure HealthCheck

Et si on partageais toutes ces responsabilités et le savoir avec la famille, les copains et les amis ?

- Responsabilisez des personnes de votre entourage (famille, amis, collègues de travail…) à faire respecter une charte de sécurité hebdomadaire avec des défis et des pénalités, voir le document en ligne de Google docs ci-dessous. Chaque semaine une personne est responsable à tour de rôle de rappeler une autre personne (ou en famille) de vérifier si les ordinateurs sont bien sécurisés et s’il y a des mises à jour à installer… Pour ceux qui oublient de le faire, vous pouvez introduire des pénalités comme p.ex. : un repas McDo gratuit. Cela ne fait pas trop mal au porte-monnaie, donne une certaine joie et permets aussi de se rappeler de l’importance de la sécurité informatique.

Faites-en de même pour les personnes sérieuses qui n’oublient pas leur(s) responsabilité(s) et donnez-leur(s) une gratification, à vous de choisir laquelle…

- Accédez au document : Google docs – charte de sécurité

- Partagez les bonnes pratiques, comme ce cours gratuit avec d’autres via les réseaux sociaux (Twitter, Facebook et autres…) et par partage normal dans la vie quotidienne…

Protégez-vous quand vous utilisez les WiFi publics !

Quand vous utilisez le WiFi public faites en sorte d’utiliser une connexion HTTPS, une connexion sécurisée et cryptée, lisez cet article qui explique en détail : HTTPS Everywhere 2.0, encore plus de sécurité sur Firefox et Chrome

Quand vous utilisez le WiFi public faites en sorte d’utiliser une connexion HTTPS, une connexion sécurisée et cryptée, lisez cet article qui explique en détail : HTTPS Everywhere 2.0, encore plus de sécurité sur Firefox et Chrome- HTTPS Everywhere existe seulement en anglais !

- HotspotShield

Hotspot Shield fonctionne avec :

- Windows 7

- Windows XP

- Windows 2000

- Windows Vista

- Mac OS X (10.5 Leopard)

- Mac OS X (10.6 Snow Leopard)

- Mac OS X (10.7 Lion)

Hotspot Shield dispose maintenant aussi d’une détection de malware sur toutes les plateformes incluant PC, Mac, Apple iOS (iPhone, iPad et iTouch) et Android (phones and pad devices). Des mises à jour régulières de la base de données malware fera en sorte que Hotspot Shield reste une longueur d’avance sur les menaces de sécurité en ligne en tout temps. Il vous aide à protéger contre les dernières menaces, y compris le cheval de Troie Flash sur Mac.

Veuillez visiter aussi le site Internet de Microsoft pour plus de détails :

.

Si cela vous intéresse, vous pouvez regarder aussi mes cours gratuits en français sur la sécurité informatique ici :

Si cela vous intéresse, vous pouvez regarder aussi mes cours gratuits en français sur la sécurité informatique ici :

- http://www.myschool.lu/home/mS/publications_fiches.asp ceci sont mes cours acceptés et achetés par le Ministère de l’éducation au Luxembourg. Ils datent de 2004, mais sont toujours valables car j’écris mes cours d’une façon « humaine », voire selon le vécu et d’une façon générale et parfois aussi critique, à réfléchir pour les gens…

- http://gustmeesfr.wordpress.com/

Mes autres publications en cas d’intérêt :

- http://www.scoop.it/webwizard en FR, EN , DE les meilleures informations (je ne blague pas, sélectionnées…) sur : éducation du XXIème siècle, informatique, sécurité informatique et >plus…

.

.

.

Ce que nous avons appris dans ce cours gratuit :.

.

Vous préférez une version PDF de ce cours gratuit ? Veuillez utiliser le site Internet gratuit http://www.html-to-pdf.net/free-online-pdf-converter.aspx et insérer l’URL de ce cours et puis convertissez en PDf et en quelques secondes votre PDF est présent pour télécharger et à l’imprimer ensuite. Ceci avec une très bonne qualité ! Vous préférez une version PDF de ce cours gratuit ? Veuillez utiliser le site Internet gratuit http://www.html-to-pdf.net/free-online-pdf-converter.aspx et insérer l’URL de ce cours et puis convertissez en PDf et en quelques secondes votre PDF est présent pour télécharger et à l’imprimer ensuite. Ceci avec une très bonne qualité !.

.

Vous n’avez pas envie de l’imprimer (esprit écolo…), sauvegardez le document sur votre ordinateur ! Sachez aussi que dans un document PDF on a accès aussi aux liens y configurant et que l’on a le document toujours présent pour le consulter

.

… |

|

.

. as on Friday May 18, 2012: SaferOnlineTeam@MS

.

Follow Friday – Follow

. PS: SaferOnlineTeam@MS Redmond, WA, USA http://www.microsoft.com/security |

.

|

The author Gust MEES is ICT Course Instructor, ”Member of the Advisory Board” from “Luxembourg Safer Internet” (LuSI), BEESECURE, Official Partner (Consultant) from the Ministry of Education in Luxembourg, project “MySecureIT“, Official Partner from the Ministry of Commerce in Luxembourg, project “CASES” (Cyberworld Awareness and Security Enhancement Structure). |

.